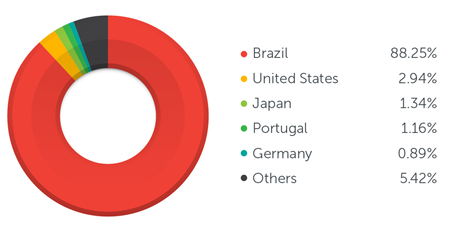

De acordo com um relatório da TrendMicro, 88% de todos os ataques a roteadores domésticos por mudança de DNS no mundo acontecem no Brasil. A prática tem se tornando bastante popular entre os cibercriminosos brasileiros e é usada basicamente para roubar informações pessoais de internautas.

Esse tipo de ataque é conhecido como “DNS changer malware”, em que um malware consegue acessar as configurações de roteadores domésticos e alterar os DNS padronizados pelos quais o equipamento navega na web. Com um DNS falso e malicioso, quando o usuário tenta acessar um site de banco, servidor de email e outros, o roteador redireciona o tráfego para um site clonado.

O usuário muito provavelmente não vai perceber que está navegando em um site falso até digitar suas credenciais, como o número de sua conta, as senhas do seu banco ou login do seu email. Os criminosos sequestram essas credenciais e podem utilizá-las para inúmeros tipos de fraude.

Phishing mais elaborado

Basicamente, esse malware que altera o DNS de roteadores domésticos é uma forma bastante evoluída de phishing. Em vez de tentar enganar as pessoas através de emails fajutos, os criminosos agora fazem o próprio usuário acessar o site de seu banco, por exemplo, para roubar suas informações. Dessa maneira, até os internautas mais familiarizados com a web podem ser vítimas.

Esse problema acontece pelo fato de o DNS cadastrado no roteador ser a porta de entrada na web para computadores, smartphones e outros. Ele é o intermediário que traduz os endereços de texto da internet para os IPs numéricos. Assim, se você está usando um “atravessador” ou “tradutor” falso, ele pode levar seu navegador para qualquer site clonado sem que você perceba.

Como isso acontece

Basicamente, o malware é carregado no navegador dos usuários através de sites infectados e, em seguida, ele segue para o roteador. O código advinha os usuários e senhas para acessar as configurações do roteador, que quase ninguém altera para sair dos padrões de fábrica, e em seguida insere os DNS falsos.

Com um DNS dessa natureza no seu roteador, todo o seu tráfego pode ser redirecionado, espionado e por aí vai. O ataque através do navegador praticamente não deixa rastros além de arquivos temporários.

Como se proteger

A primeira coisa a ser feita é acessar as configurações do roteador e altera o login e a senha de fábrica para alguma coisa menos padronizada e mais segura. Com isso, o malware raramente conseguirá ultrapassar a segurança do equipamento. É bom também alterar a sequência de endereçamento IP e desabilitar as opções de administração remota. É importante ainda alterar suas senhas e logins de contas na web periodicamente.

A TredMicro ainda identificou alguns DNS maliciosos. Se você encontrar algum dos itens abaixo no seu roteador, é muito provável que já tenha sofrido com algum tipo de fraude.

- 176.119.37.193

- 176.119.49.210

- 52.8.68.249

- 52.8.85.139

- 64.186.146.68

- 64.186.158.42

- 192.99.111.84

- 46.161.41.146

Fontes

Categorias